什麼是 PPAP?

January 7, 2021

談到 PPAP ,大家可能會想起日本一首很洗腦的歌曲。

但是在日本的 IT 職場文化裡,PPAP 有另一個特別的意思。

平常,我們在寄送郵件訊息時,如果有想要傳送的檔案,就直接以附件的形式包含在電子郵件裡傳送給對方。而在日本,因為 PPAP 成為了一套標準,所以當郵件有附件需要傳送給對方時,會把郵件裡的附件先打包成一個 ZIP 檔,再加上密碼來傳給對方。而這個密碼如果是包在同一封信件裡,安全性會比較低,所以一般常見的做法是把密碼由第二封(另一封)信件來寄送給對方,跟多因素驗證的概念有些相像。

日本現在有 57% 公司在使用密碼附件 ZIP 加密

PPAP 的興起

PPAP 在日本盛行的原因,主要在於 2000-2010 初期,有大量的企業導入 ISMS(ISO 資訊標準)。因為 ISMS 針對資訊安全要求公司內部制定出一套標準流程規範而讓 PPAP 在日本的 IT 業界裡成為郵件寄送的標準。但是如果每一次都要手動把附件打包、加密並再寄第二封信提供密碼會非常麻煩,所以很多的日本軟體服務廠商因為這一個作業流程而開始提供相對應的工具。

另一個讓 PPAP 盛行的原因在於日本對於電子郵件的寄送和格式非常要求。而 IT 的管理員會擔心很多剛進入公司的新人把機敏的檔案誤傳進而導至不必要的損失。因應這一套的作業標準,HENNGE 的 HENNGE Email DLP 服務也成長到現在的規模。

PPAP 的廢止

雖然 PPAP 在日本已經成為當今日本的標準作業流程多年,一直以來有著很多的爭議。然而因日本職場文化已定型的緣故,使用的公司還是非常的多。但是在 2020年11月,日本的負責 IT 的內閣提出了廢止 PPAP 的這個 IT 業務流程。

其原因包含了很多:

PPAP 從來都只在日本的職場盛行,不論是在職場文化相似的亞洲的其他國家,在傳統的歐洲、或是講究工作效率美國的職場裡都很少有公司把附件以 ZIP 的形式加密再寄出。讓日本很多公司和人開始懷疑 ZIP 加密是否真的是必要的或是有效果的。

PPAP 的 ZIP 加密中的密碼是以第二封信件的形式寄出去給同一個收件者,如果當中信件的附件被攔截到的話,其密碼的第二封信件也極有可能被取得。所以形式上可能像一開始提到的多因素驗證沒錯,但是實際上並沒有類似的效果。還有,就算駭客取得的只有附件,ZIP 加密的效果其實非常的弱,在 2012 年的超級電腦測試時一秒中可以有 45 億次的密碼破解嘗試。

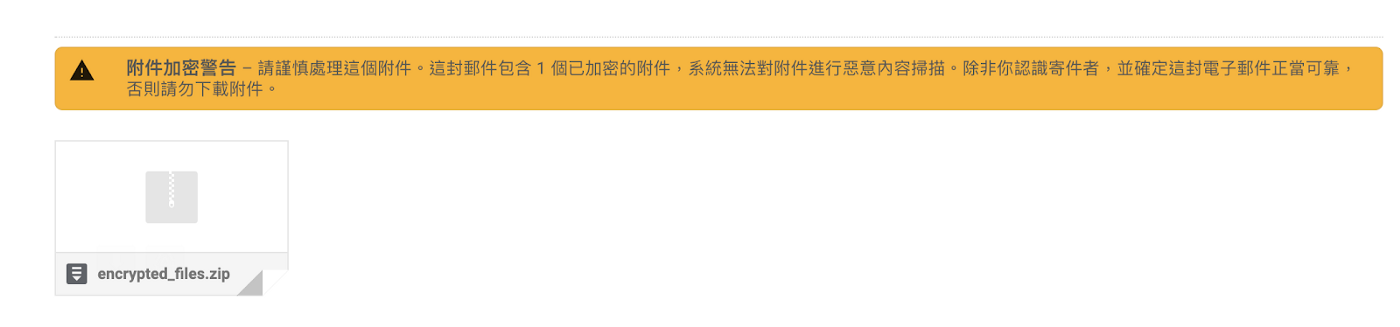

最讓人省思的就是近年來 ZIP 病毒的猖獗,很多電子郵件的服務開始阻擋 ZIP 附件的接收。如 Gmail 早在 2018年時就會在包含 ZIP 的郵件裡顯示該附件不安全的警告。Gmail 會顯示警告訊息也是可以理解的,像是「Emotet」等病毒都是透過 ZIP 的方式來隱藏木馬病毒並感染電腦的。

那我們又該如何防止信件的附件寄錯呢?其實 HENNGE One 裡面有另一個叫做 HENNGE Secure Transfer 的檔案傳輸工具。使用者可以上傳欲傳送的檔案來產生一個連結和密碼,並把該連結和密碼複製到信件裡來給對方。如果在傳送之後,發現傳送的檔案有錯誤時可以隨時進到 HENNGE Secure Transfer 的界面裡來關閉該檔案連結。如果欲知道更多,請參考我們的產品介紹:https://hennge.com/tw/service/one/secure-transfer.html

喜歡這篇文章嗎?歡迎分享出去!